Hackeři napadli program ASUS Live Update a šířili přes něj malware

Odborníci společnosti Kaspersky Lab odhalili novou pokročilou trvalou hrozbu (APT), která může mít za oběť velké množství uživatelů. Speciální bezpečnostní tým zjistil, že útočníci odpovědní za operaci ShadowHammer cílí na uživatele ASUS Live Update Utility. Mezi červnem a listopadem loňského roku se jim podařilo do systému softwarových aktualizací dostat backdoor. Kaspersky Lab odhaduje, že se tento útok mohl dotknout více než milionu uživatelů po celém světě.

Útok na dodavatelský řetězec (supply chain attack) je jedním z nejnebezpečnějších a nejefektivnějších způsobů infekce, který v posledních několika letech začali kyberzločinci velmi často používat. Dokladem toho jsou například útoky ShadowPad nebo CCleaner.

Útočníci mající na svědomí ShadowHammer si za počáteční bod své infekce vybrali systém softwarových aktualizací ASUS Live Update Utility. To je předinstalovaný program ve většině počítačů značky ASUS, který má na starosti automatickou aktualizaci BIOS, UEFI, ovladačů a aplikací. Díky ukradeným oficiálním digitálním certifikátům, kterými ASUS podepisoval své sestavy, manipulovali útočníci se staršími verzemi softwaru tohoto prodejce, do kterých vpravili škodlivý kód. Infikované verze tohoto softwarového nástroje byly opatřeny legitimními digitálními certifikáty a distribuovány prostřednictvím oficiálních serverů softwarových aktualizací ASUSu. Kvůli tomu byly pro většinu bezpečnostních řešení takřka neviditelné.

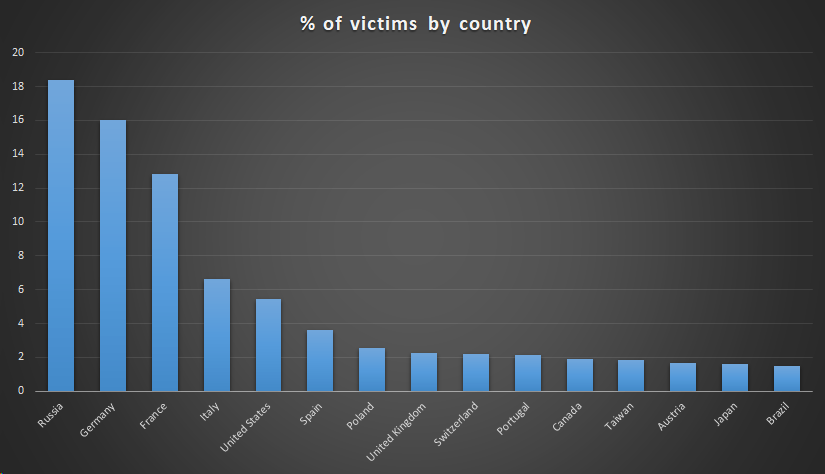

Ačkoliv se obětí tohoto útoku mohli stát všichni uživatelé dotčených softwarů, hackeři stojící za ShadowHammer se zaměřili pouze na několik stovek z nich, o kterých už měli nějaké informace. Odborníci z Kaspersky Lab zjistili, že kód každého backdooru obsahoval tabulku s ručně vepsanými MAC adresami – unikátním identifikátorem síťových adaptérů používaných k připojení počítače k síti. Po svém spuštění na napadeném zařízení backdoor ověřil svou MAC adresu s touto tabulkou. Pokud se MAC adresa s jednou z uvedených shodovala, stáhnul malware další část škodlivého kódu. V opačném případě infiltrovaná aktualizace neprovedla žádnou síťovou aktivitu, což je také důvod, proč zůstal tento útok dlouho neobjeven. Celkem identifikovali odborníci více než 600 MAC adres. Ty byly napadeny více než 230 unikátními backdoory s různými shellkódy.

Hledání podobného malwaru odhalilo další tři dodavatele softwaru z Asie, kteří byli napadeni backdoorem využívajícím velmi podobné metody a techniky. Společnost Kaspersky Lab o tomto problému informovala jak společnost ASUS, tak i další výrobce. Kompletní technické podrobnosti tohoto incidentu představí Kaspersky Lab na Security Analyst Summitu v Singapuru, který se letos koná od 9. do 11. dubna.

Na blogu Securelist je k dispozici shrnující report o tomto útoku a také speciální nástroj, díky němuž uživatelé zjistí, jestli se jejich zařízení dostalo do středu pozornosti hackerů.

Zdroj: Kaspersky Lab