WiFi: Průniky do sítí a připojení k Internetu | Kapitola 2

Existuje mnoho standardů pro přenášení dat bezdrátovou technologií. Tento článek se vztahuje k dnes nejrozšířenější technologii, popsané standardem IEEE 802.11b, k tzv. "mikrovlně" pracující ve volném (avšak regulovaném) frekvenčním pásmu 2.4GHz. Během posledních dvou let prodělala tato technologie obrovský prodejní rozmach a ve většině našich měst, bez ohledu na velikost, je již doprava v tomto pásmu značně hustá. Navíc se může stát, že přístupový bod (AP) umístěný v budově, kde běžní mobilní uživatelé vybavení WLAN kartou v notebooku mohou mít problém kvalitně přijímat signál již ve vzdálenosti 25metrů od AP, bude za použití antény s velkým ziskem možné provádět "odposlech" ze vzdálenosti třeba 500 metrů od budovy. Je pouze na správci sítě, jestli tento "odposlech" bude zároveň i průnikem do vnitřní sítě. Doplněno: praktická ukázka.

Nicméně, když jsem na začátku psal, že budu demonstrovat získání přístupu do cizí bezdrátové sítě na konkrétním případě. Myslel jsem to vážně. A co víc, protože většině uživatelů co znám je bližší spíše platforma Microsoft, než Linux, budu se věnovat postupům a programům, které lze použít například na Windows XP.

Na úvod této kuchařky bych asi měl sepsat, co všechno budete potřebovat. Takže, to bude libovolný notebook s PCMCIA slotem, který by měl mít minimálně 128MB RAM a frekvenci procesoru tak alespoň 400MHz. Operační systém Windows XP Professional s SP1. Dále bezdrátovou síťovou kartu typu PCMCIA s možností připojení externí antény, nejlépe s Orinoco chipsetem.

Ale Orinoco je podmínkou pouze v případě, že budete chtít lámat i WEP klíč. Software který znám, totiž podporuje pouze tento chipset. Pro detekci, odposlech a zlomení se do nešifrované sítě stačí prakticky libovolná karta. Osobně používám kartu 3Com Airconnect PCMCIA.

Dále budete potřebovat externí anténu a vhodný adaptační kabel. Výborně se mi osvědčila anténa typu

Yagi

se ziskem 12 dB (Cena 1800Kč). Je skladná (cca 40*7cm) a levná. No a nakonec si budete muset z internetu postahovat nějaké ty programy. Všechny, které hodlám používat jsou zásadně Freeware či Shareware.

Praxe

Kde jsem pokus o průnik prováděl? Narodil jsem se v Červeném Kostelci, malém městečku v Podkrkonoší, kam občas zajedu na víkend. Je zde několik IT firem, nabízejících bezdrátové připojení k internetu, myslím i jeden větší ISP operátor a také několik středně velkých podniků.

Na lovu AP

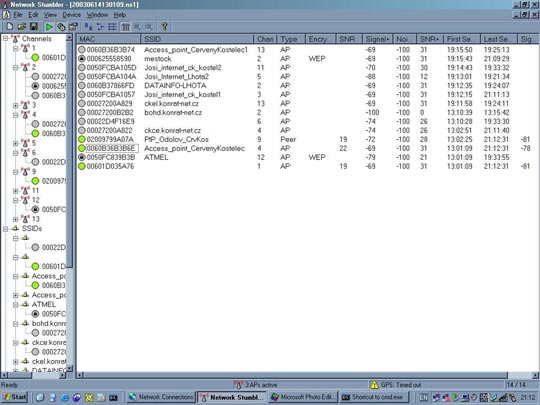

První jsem provedl detekci bezdrátových sítí ve městě. Pro zjištění jejich existence jsem se spoléhal na dvě základní pomůcky. Tou první je, že většina AP v pravidelných intervalech, přibližně 10krát za sekundu, vysílá takzvaný Beacon. Je to signální rámec obsahující informace o AP včetně identifikátoru obsluhované oblasti (SSID service set identificator). Pasivním poslechem na všech dostupných kanálech lze tyto sítě poměrně snadno najít. Je však možné, že výrobce AP umožňuje potlačit vysílání takovéhoto beaconu či SSID a správce AP této funkce využije. Ale i tak není nic ztraceno. Programem Netstumbler [http://www.netstumbler.org/] provedete nejen snadno a rychle detekci Beacon vysílajících AP, ale program dokáže automaticky vysílat i modifikovaný zkušební rámec, takzvaný Probe. Vysíláním takového rámce na každém kanále způsobíte, že i němý AP, pokud je na daném kanále přítomen, provede svoji identifikaci.

Výsledek mého pátrání mne vcelku překvapil. Po projížďce městem jsem nalezl 13 AP a jeden bezdrátový most pro spojení sítí (viz na obrázku níže). Z toho pouze dva AP byly ochráněné základním WEP klíčem. Na první pohled ráj pro Warpery, v překladu z anglického slangu něco jako piráty využívající nedostatečně zajištěných bezdrátových sítí k přístupu na internet zdarma.

Program NetStumbler v akci

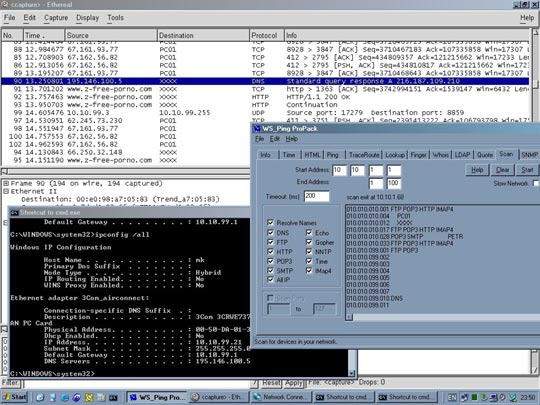

Po přesunu na základnu, ze které je výhled na 1/3 města jsem anténu položil na okenní rám a zjistil, které bezdrátové sítě jsou bez většího úsilí k dispozici. Rozhodl jsem se zaměřit na tu síť, která měla největší signál. Protože nebyla šifrovaná, přepnul jsem svoji bezdrátovou síťovou kartu bez problémů na kanál, na kterém vybraný AP (Acces Point) komunikoval. Poté jsem freeware snifferem Ethereal verze 0.9.13a [http://www.ethereal.com/] provedl odchycení asi třech tisíc paketů na síti. Tyto pakety mi umožnily si vytvořit rámcovou představu, jakou IP adresaci síť používá, jaká je adresa DNS serveru, SMTP a také informace o některých stanicích na síti. Zvolil jsem si jednu z neobsazených IP adres a vyzkoušel se k AP připojit. Bohužel, spojení se nezdařilo, AP mi nepřiděloval Assotiation ID, které je potřebné k vlastnímu navázání komunikace. Toto bylo způsobené pravděpodobně tím, že testované AP používá k ochraně přístupu seznam autorizovaných MAC adres.

Poznámka red.: MAC adresa je unikátním identifikátorem / číslem síťové karty.

Ale nic není ztraceno. Jak jsem na začátku článku zmínil, AP pracuje jako opakovač a není proto schopen rozpoznat, jestli k němu hovoří klient A s jedinečnou MAC a IP adresou či klient B s natvrdo okopírovanou sestavou adres. V takovém případě se mi jako nejschůdnější řešení zdálo změnit MAC adresu svojí bezdrátové síťové karty na MAC adresu odposlechnutého autorizovaného uživatele a okopírovat i IP konfiguraci. Dál se mi zdálo vhodné pomocí firewallu na svojí stanici blokovat veškeré odpovědi na pakety, které můj počítač neinicializoval. Abych nezapomněl, u většiny bezdrátových síťových karet, co znám, nelze změnit MAC adresu přímo na kartě, ale je třeba modifikovat tuto adresu v registrech Windows.

Joro: krátkou pasáž o změně MAC adresy jsem raději smazal, podlé zásady která říká, že nejsvůdnější žena není "ta nahá", ale ta "téměř svlečená" :-)

Po změně MAC adresy a IP adresy již nebyl problém se připojit do sítě, prohlížet web, odeslat email či se prostřednictvím VPN tunelu připojit do privátní sítě. Navíc jsem následným odposlechem zjistil i IP adresy instalovaných AP a pokud bych se rozhodl síť déle sledovat, získal bych pravděpodobně i hesla pro jejich správu.

Program Ethereal provádí důkladnou analýzu přijatých paketů

a poskytne tím spousty informací o dění na sledované síti.

Celkový čas, který jsem potřeboval k získání přístupu na tuto síť, chráněnou pouze autorizací MAC adres, nepřekročil 2 hodiny. Prakticky zde nemá smysl hovořit o zabezpečené síti a klienti tohoto AP vystavují vážnému riziku odposlechu a zneužití přenášených dat. Kdo si teď oddychl, že používá 64 bitového nebo 128 bitového šifrování dat typu WEP, asi ho v pokračování zbavím zbytečných iluzí.

WEP

Technologie WEP (Wired Equivalent Privacy) jako součást standardu 802.11b má garantovat bezpečnost odpovídající bezpečnosti dat přenášených po běžné drátové síti. K tomu používá šifrovací algoritmus CR4 a pevný klíč, který se vyskytuje na obou stranách, jak u AP tak u všech mobilních klientů. Vinou chybné implementace šifrovací technologie však bylo objeveno několik postupů, jak se i do takto ochráněné sítě prolomit.

Pokud se mám dál držet platformy Windows, tak program na zlomení WEP šifrovaných sítí již byl napsán a jeho zdrojový kód včetně návodu na použití je na adrese http://airsnort.shmoo.com/windows.html. Přejdu-li složitosti spojené s jeho kompilací a ne zrovna stabilní chod, jsou i tak jeho výsledky překvapující. Po provedení analýzy 5-7 milionu WEP šifrovaných paketů se 60% pravděpodobností dokáže určit správný WEP klíč. A tato pravděpodobnost se spolu se zvyšujícím počtem odchycených paketů zvětšuje, až u počtu 15 milionů paketů končí s 99% úspěšností.

Poznámka: Tento popis byl otištěn spolu s mapou špatně zabezpečených sítí v Praze v prázdninovém čísle časopisu Connect, takže pokud se blíže zajímáte o problematiku sítí, mohu tento časopis doporučit jako zdroj kvalitních informací z této oblasti. Už proto, že do něj celkem pravidelně přispívám

J

.

P.S.: Abychom nebyli jen planí rýpalové a negativisté připojím na závěr několik rad jak zapezpečit "bezdrátovou čast" privátní sítě, základní body (checklist) naleznete na následující stránce.