Jak na malý a levný domácí server: instalace, ovládání a připojení | Kapitola 4

Seznam kapitol

Podíváme se, jak si postavit malý domácí server s Linuxem. V tomto článku si probereme instalaci, ovládání a připojení na server.

Nyní se podíváme, jak se spojit, pokud využíváme i na pracovní stanici Linux. Nejprve bude ale nutné udělat pár kroků přímo na serveru. Server máme bez grafického rozhraní, použijeme editor pro příkazovou řádku Nano. Pokud vám nevyhovuje pracovat přímo na serveru, klidně se již přihlaste jako běžný uživatel přes SSH. Použijete klasický příkaz pro připojení.

ssh <uzivatel>@192.168.0.100

Pracujeme pod uživatelem ROOT. V Debianu použijeme příkaz su. V Ubuntu použijeme příkaz sudo su pro zvýšení uživatelských práv.

nano /etc/ssh/sshd_config

Povolíme si dočasně právo se přihlašovat jako root. Doporučuji původní řádek zakomentovat. Později bude vhodné vrátit zpět.

#PermitRootLogin prohibit-password

#StrictModes yesTakže k tomuto doplníme:

#PermitRootLogin prohibit-password

#StrictModes yes

PermitRootLogin yes

StrictModes noNásledně restartujeme službu sshd.

systemctl restart sshd.service

Pozor, toto nastavení má bezpečnostní díru. Dlouhodobě použitelné je pouze, pokud máme službu SSH na routeru omezenou na vnitřní síť. Po provedení dále popsaných úprav bude proto vhodné vrátit do defaultu.

Nyní se vrátíme na pracovní stanici. v příkazovém řádku se můžeme spojit na server jak pod běžným uživatelem, tak i pod účtem root. Stačí nám použít příkaz a potom na výzvu zadat heslo. Příkaz pro roota vypadá takto. Adresu počítače nahradíme vlastní adresou. Pro připojení jako běžný uživatel místo root uvedeme přihlašovací jméno.

ssh root@192.168.0.100

Funguje. Ovšem co bezpečnost? Nic moc. Dostatečné pro vnitřní síť. Takže půjdeme s tím něco udělat. První krokem je si svoji pracovní stanici podepsat.

ssh-keygen -t rsa

Behem generování klíče budeme o zadání takzvaného Passphrase. Další vrstva zabezpečení. Pokud jsme si jistí, že se k našemu počítači nedostane nepovolaná osoba, můžeme nechat prázdné. V jiném případě doporučuji použít. Potom kromě zabezpečení přihlášením z konkrétního počítače pod konkrétním jménem budeme muset znát ještě tento údaj. Klíč máme vygenerovaný. Nachází se v této složce:

<domovska složka>/.ssh/authorized_keys

Dalším krokem je zkopírování na server. Dá se to provést i ručně, ovšem nejjednodušší cestou je použití příkazu. Proto jsme potřebovali povolení přihlášení uživatele root heslem.

ssh-copy-id -i ~/.ssh/id_rsa.pub root@192.168.0.100

Stejně funguje i vytvoření klíče pro běžného uživatele.

Tak a připojíme se znovu na server a upravíme zabezpečení. V konfiguračním souboru /etc/ssh/sshd_config vrátíme zpět dříve provedené změny u uživatele root. Pokud chceme vynutit přihlášení přes klíč i pro běžné uživatele upravíme tuto část.

# To disable tunneled clear text passwords, change to no here!

#PasswordAuthentication yes

#PermitEmptyPasswords noZměníme na:

###### A takhle si můzete poznamenat co a proc jste zde měnily.

# To disable tunneled clear text passwords, change to no here!

#PasswordAuthentication yes

#PermitEmptyPasswords no

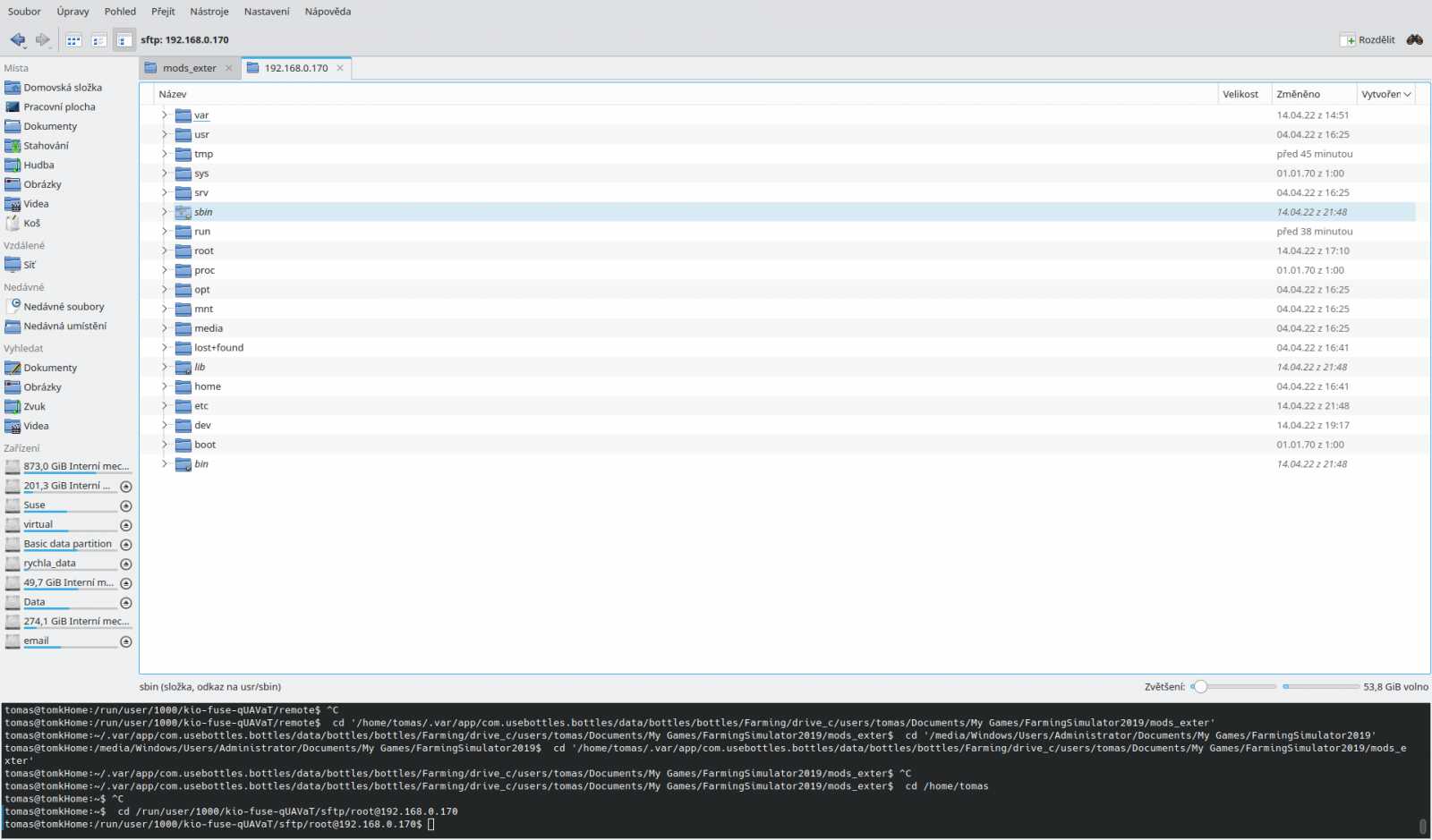

PasswordAuthentication noTak a připojení přes příkazovou řádku máme nastaveno. Můžeme se serverem pracovat se vzdáleného počítače A nešlo by alespoň něco dělat i v grafice? Chtělo by to více uživatelské přívětivosti. Ano šlo. Správa souborů a editace konfiguračním souborů. Připojení podporuje téměř každý správce souborů v Linuxu.

Příkladem návod pro standardní správce prostředí KDE Dolphin. V horním adresním řádku zvolit volbu upravit řádek přepsat na sftp://root@192.168.0.100/. Adresu počítače samozřejmně změnit podle vlastního nastavení.

Kromě doporučovaného protokolu SFTP je možno ještě využít protokoly FISH a SCP.